Uno sguardo al Global Cybersecurity Outlook 2022 del World Economic Forum. Il 2021 è stato un anno di grande escalation per il crimine informatico, capace di colpire serialmente un numero sempre più elevato di aziende, in maniera sempre più severa, con una varietà di soluzioni a dir poco sorprendente. Tuttavia, i danni diretti ed indiretti degli attacchi e l’amplificazione mediatica data dalla notorietà di vittime sempre più illustri, ha creato tra i decisori aziendali un timore sempre più diffuso, come la consapevolezza che trascurare la cybersecurity della propria azienda costituisce una leggerezza ormai imperdonabile.

Preso atto del fatto che la cybersecurity costituisce ormai un fenomeno di rilevanza globale, il World Economic Forum ne ha tracciato una lucida fotografia, condividendola nel report Global Cybersecurity Outlook 2002, pubblicato nello scorso mese di gennaio in collaborazione con Accenture. L’obiettivo dichiarato dalla premessa di Jeremy Jurgens, Managing Director del WEF, consiste nell’informare per sostenere la diffusione di approcci collaborativi su larga scala, finalizzati alla formazione di nuovi ecosistemi cyber-resilienti.

Per offrire un quadro predittivo a livello globale relativo all’anno in corso, il World Economic Forum Centre for Cybersecurity ha coinvolto 120 cyber leader, a capo di altrettante realtà pubbliche e private in 20 differenti paesi, con l’obiettivo di analizzare nel dettaglio il livello di percezione più elitario e qualificato sul tema e “dare forma” al Global Cybersecurity Outlook 2022.

Prima di entrare nel dettaglio dei fattori più significativi descritti nell’outlook, la premessa più evidente è costituita dal crescente ruolo della digitalizzazione in termini di responsabilità a livello globale, come dimostrato dai recenti incidenti di cybersicurezza ai danni dei servizi e delle infrastrutture critiche. Ciò è dovuto ad una esigenza sempre maggiore di interconnessione, che genera una fortissima espansione del traffico generale nella rete, a cui non corrispondono adeguati standard di sicurezza. Tale particolare risulta evidente sia a livello strumentale che per quanto concerne gli aspetti metodologici.

Un altro aspetto critico a livello globale è senza dubbio rappresentato da una evidente mancanza di equità in fatto di cybersecurity. I paesi in via di sviluppo hanno infatti potenziato le infrastrutture per garantire un maggior accesso alla rete internet, soprattutto sulle piattaforme mobile. Tale contesto fa tuttavia emergere una crescente perplessità su come queste realtà possano, con le loro limitate risorse, garantire adeguati standard di sicurezza alle loro infrastrutture. La povertà nella sicurezza informatica potrebbe dunque ripercorrere in analogia i fenomeni socio-economici che caratterizzano l’iniqua ripartizione delle risorse a livello planetario.

Indice dei contenuti

Global Cybersecurity Outlook 2022, alla ricerca della cyber resilienza

Tra gli aspetti più rilevanti nei risultati dell’analisi saltano senza dubbio all’occhio come due aspetti chiave della cyber resilienza abbiano colpito l’attenzione di una percentuale molto alta dei leader aziendali:

- L’81% degli intervistati ritiene che il principale driver della cyber resilienza sia costituito dalla trasformazione digitale, in particolare per via della decisa accelerazione causata dalla pandemia Covid-19;

- L’’87% degli executive ha in programma di rinforzare la cyber resilienza agendo sulle policy, sui processi e sugli standard di gestione delle terze parti, in modo da rinforzare l’intera supply chain;

Il diverso parere dei CISO e dei CEO delle aziende

Per quanto riguarda le figure coinvolte, emerge una costante differenza percettiva tra le posizioni dei CISO (Chief Information Security Officer) e dei CEO (Chief Executive Officer) in merito agli argomenti che comportano importanti ripercussioni sulle decisioni relative al business delle aziende.

Per quanto riguarda la priorità della cybersecurity nelle decisioni di business il 92% dei CEO afferma che la cyber resilienza costituisce un fattore integrato con le strategie di gestione dei rischi a livello aziendale, mentre soltanto il 55% dei CISO concorda su questo fatto. La restante quota ritiene che la considerazione della sicurezza informatica ai più elevati livelli decisionali dell’azienda non goda di un adeguato livello di priorità a fronte dei rischi effettivi.

In relazione al supporto della leadership agli aspetti relativi alla cybersecurity, l’84% degli intervistati ritiene che la cyber resilienza goda di un adeguato supporto da parte dei decisori, ma è interessante notare come soltanto il 68% ritenga che goda di un’elevata considerazione nel contesto della gestione del rischio a livello generale. Tale discrepanza sarebbe in particolar modo dovuta al fatto che molti CISO affermano di non essere quasi mai coinvolti quando si tratta di prendere decisioni di business. Questo non vuol dire che la cyber resilienza non venga in assoluto considerata, anzi, ma che non goda di un sufficiente livello di attenzione. I risultati sarebbero evidenti nei contesti in cui emerge un’oggettiva fragilità dei sistemi di sicurezza informatica delle aziende stesse, per via di investimenti non funzionali nel far fronte ai rischi effettivi.

Un ulteriore aspetto divisivo è costituito dall’assunzione del personale esperto in materia di cybersecurity. Il 59% dei soggetti intervistati afferma che la maggior difficoltà nella risposta all’incidente di sicurezza informatica sia dovuta all’oggettiva carenza di competenze all’interno dell’azienda. Anche in questo caso i CEO dimostrano una percezione nettamente inferiore dei CISO in merito alla natura di questo gap e di come lo stesso possa tradursi in concrete vulnerabilità per l’azienda. Se ciò è indubbiamente dovuto ad una differente priorità di focalizzazione sull’argomento delle differenti figure, al tempo stesso spiega come le decisioni si rivelino spesso carenti nell’investire nelle risorse umane necessarie per garantire un adeguato livello di sicurezza informatica in azienda.

Il ransomware: uno tsunami inarrestabile

In merito alle minacce di sicurezza informatica, il nemico pubblico numero uno è senza dubbio rappresentato dal ransomware, che ha raggiunto livelli da record nel 2021 e non accenna ad alcuna mitigazione nel corso del 2022, se non quella che i team di incident response delle aziende riusciranno a mettere in atto qualora dovessero essere colpite direttamente da un attacco.

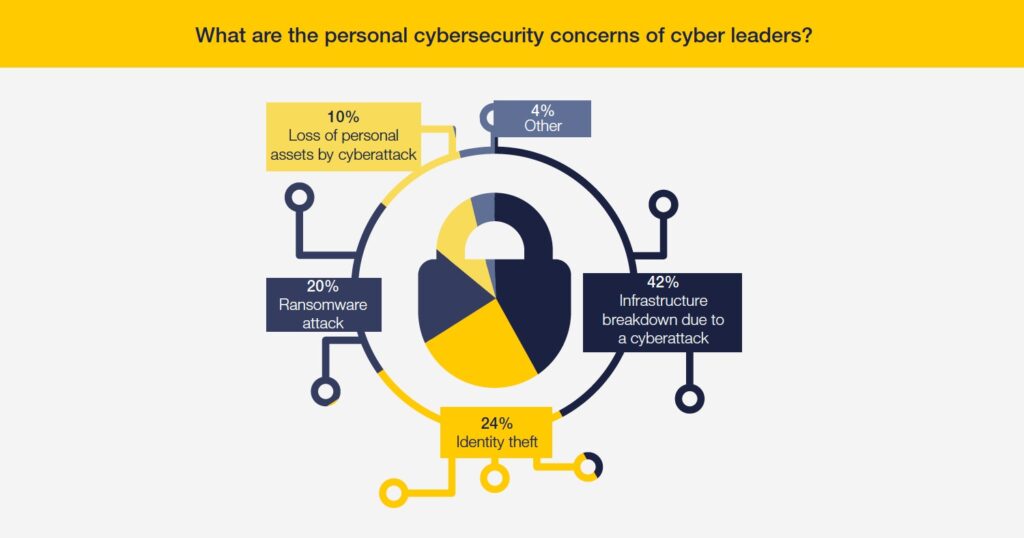

L’80% dei cyber leader intervistati ritiene i ransomware come un pericolo molto rilevante per la salute pubblica e il 50% li considera come la loro principale preoccupazione quando si parla di minaccia alla sicurezza informatica per le aziende, soprattutto per via della frequenza sempre maggiore con cui si verificano e al loro crescente livello di complessità.

Nettamente staccati in termini percentuali, i due gradini più bassi del podio delle minacce informatiche più temute dai cyber leader sono occupati dagli attacchi a livello di ingegneria sociale e dalle azioni malevole provenienti dall’interno dell’azienda stessa, come i possibili sabotaggi o errori ad opera di dipendenti, ex dipendenti, consulenti esterni e fornitori dell’azienda.

La supply chain: l’anello debole delle PMI secondo il Global Cybersecurity Outlook 2022

In merito al discorso fornitori, cui abbiamo fatto accenno in chiusura del precedente paragrafo, è ormai obsoleto concepire il perimetro di sicurezza come un’entità che comprende soltanto ciò che accade all’interno della rete aziendale intesa in senso classico. In particolare, emerge come il concetto di supply chain nella sicurezza informatica sia ormai abbastanza radicato per guardo riguarda le grandi realtà, mentre le PMI stanno scoprendo più lentamente di rappresentare spesso gli anelli più deboli della catena, che godono pertanto della maggior attenzione da parte dei cybercriminali. L’88% degli intervistati, che fa riferimento alle posizioni apicali della catena, evidenza come le PMI presenti nel loro ecosistema costituiscano un costante fattore di preoccupazione per i team di sicurezza.

Mal comune, mezzo gaudio

Tra le cose che tutti vorrebbero ma che all’atto pratico, nonostante le buone intenzioni, stentano ancora a decollare vi è una collaborazione globale in fatto di cyber resilienza. Oltre il 90% degli intervistati ritiene infatti che sia necessario un sistema di regolamentazione trasparente e in grado di produrre benefici tangibili a livello globale, soprattutto per incoraggiare le partnership, la condivisione delle singole esperienze per ragioni di utilità collettiva ed una maggior collaborazione generale tra tutti gli attori coinvolti nella quotidiana lotta contro il crimine informatico. Per ulteriori informazioni sul Global Cybersecurity Outlook 2022 suggeriamo la lettura del report integrale, pubblicato sulle fonti ufficiali del World Economic Forum.

Desideri parlare con un nostro esperto? Contattaci

Ultime News Concetti di sicurezza informatica

-

-

Ransomware: gestione avanzata, tendenze e futuro

16 Maggio 2024 -

Strategie avanzate contro il malware

2 Maggio 2024 -

Come prevenire, rilevare e analizzare il malware

29 Aprile 2024 -

Pharming: Cos’è, Tipologie e Come prevenirlo

21 Dicembre 2023 -

Phishing: cos’è e come prevenirlo

23 Ottobre 2023 -

La Cybersecurity prevista dall’UE: Direttiva NIS e Cybersecurity Act

26 Settembre 2023 -

Crittografia simmetrica e asimmetrica: significato e differenze

7 Settembre 2023 -

Differenza tra phishing, smishing e vishing

10 Agosto 2023 -

Aspetti generali della sicurezza cyber

-

Insider Threats: identifica e contrasta le minacce interne

29 Maggio 2023 -

Cyber Security: cos’è, come funziona, minacce

22 Aprile 2023 -

Cyber Security Manager: chi è, cosa fa e quali competenze ha

13 Luglio 2022 -

L’Innovazione della Sicurezza 4.0

8 Aprile 2022 -

-

-

Cyber Security Analyst: chi sono e cosa fanno

17 Agosto 2021 -