Le botnet sono tra le principali minacce informatiche presenti online e possono causare danni consistenti se non si sa come affrontarle e prevenirle.

Ecco quindi cosa sono, come vengono create e come difendersi con efficacia.

Indice dei contenuti

Cos’è una botnet?

Il termine botnet deriva dalle parole robot e network e indica una rete di robot che agisce per commettere crimini informatici.

Queste reti sono nate per gestire e mantenere attivi dei servizi web e sono state poi trasformate dagli hacker in reti di dispositivi compromessi con lo scopo di eseguire attività criminali.

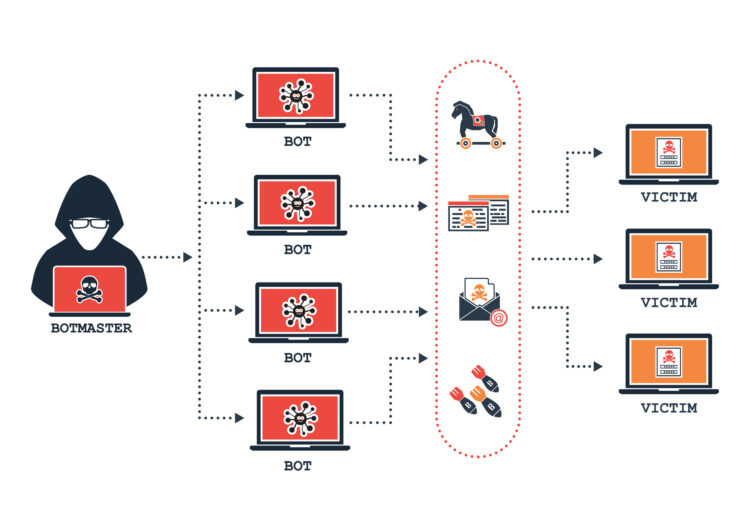

Le botnet sono coordinate da un command & control server, o C&C, che permette al botmaster, ossia la persona che gestisce la rete, di inviare comandi ai bot.

Perché una botnet entri a fare parte di una botnet, deve innanzitutto essere infettato da un malware capace di contattare un server remoto, in modo da ottenere istruzioni dal botmaster.

Si può quindi dire che una botnet sia una minaccia analoga a un malware, ma più vasta e diffusa.

Può essere sfruttata per inviare spam o virus, lanciare attacchi DDoS, rubare dati personali e informazioni sensibili e altre numerose violazioni.

Come una botnet viene creata

Una botnet nasce quando coesistono migliaia di dispositivi compromessi, i bot.

Per crearne una, quindi, la prima cosa che deve fare un botnet è infettare dei computer connessi a Internet: più dispositivi si riescono a coinvolgere e più grande saranno la rete e i danni che si possono causare.

Se i bot sono numerosi, per esempio, possono tutti insieme sovraccaricare un sito web, causando un attacco chiamato Distributed Denial of Service o DDoS.

Il sito smette di funzionare e ai visitatori ne viene negato l’accesso.

Una tecnica per inglobare un computer in una rete botnet, è sfruttare il virus di tipo Trojan.

Un utente che riceve questo virus, magari attraverso una mail spam, un allegato fraudolento o un pop up malevolo, infetta involontariamente il proprio dispositivo e la botnet può così usarlo per attaccare altri computer, accedere ai dati personali o commettere altre violazioni.

Spesso una botnet ha bisogno di tempo per espandersi e crescere e rimane attiva finché non è connesso un numero sufficiente di dispositivi.

A quel punto il botmaster attiva la rete e invia a tutti i bot un determinato comando per compiere un attacco.

I dispositivi più a rischio

Più o meno ogni dispositivo è potenzialmente infettabile da una botnet: l’unica caratteristica di cui deve essere in possesso è una connessione a Internet.

Non si parla, quindi, solo di computer, tablet e smartphone, ma anche di telecamere di sicurezza, smartwatch ed elettrodomestici intelligenti.

Tutti quei dispositivi, insomma, che fanno parte dell’Internet of Things, creando un ecosistema vulnerabile e possibile bersaglio di una rete botnet.

I dispositivi più a rischio sono quelli poco protetti, difesi solo da password facili e non sicure. Spesso, infatti, non si è completamente consapevoli di quali sono i rischi reali e non ci si preoccupa di tutelare a dovere un oggetto come un frigorifero intelligente o un altro dispositivo apparentemente innocuo.

Bisogna ricordare, però, che i botmaster ispezionano la rete proprio in cerca di una falla o un punto debole da colpire ed è bene proteggersi a dovere e non farsi cogliere impreparati.

Botnet: ecco come difendersi

Per prevenire che venga realizzata una botnet con un proprio dispositivo e difendersi in maniera efficace, ci sono degli accorgimenti che si possono adottare.

Ecco i principali:

- usare un antivirus: un buon software antivirus è la difesa migliore contro le botnet. La soluzione ideale sarebbe trovarne uno capace di proteggere ogni tipo di dispositivo, versatile e completo.

- aggiornare il sistema operativo: gli sviluppatori di software lavorano costantemente per combattere i malware e rilasciano aggiornamenti automatici utili per contrastarli.

- prestare attenzione alle email: le email spam e gli allegati sospetti sono tra le principali cause di diffusione di un virus. Per questo bisogna sempre controllare ciò che si apre e si riceve, sia che le email provengano da persone di fiducia sia che il mittente sia sconosciuto.

- non cliccare link sospetti: navigando online non bisogna abbassare la guardia ed è importante verificare sempre che ciò che si clicca porti a un URL affidabile e sicuro.

- analizzare i file: prima di scaricare file da reti P2P e di file sharing, è bene scansionarli e controllarli o trovare un’alternativa più sicura per trasferirli.

- adottare tecniche basate su signature: i software di protezione possono rilevare quando un host è parte di una botnet conosciuta.

- sfruttare gli honeypot: sono sistemi vulnerabili con cui raccogliere informazioni e monitorare in tempo reale l’attività di chi sta eseguendo l’attacco. Studiandone le tecniche e il software utilizzato, si può individuare il malware usato per l’infezione dei bot.

- affidarsi all’analisi comportamentale: in questo modo si possono individuare comportamenti anomali nel traffico di un host specifico o di una rete e trovare botnet ancora sconosciute.

Articoli

- Cos’è l’Internet of Things (IoT)? Ecco come funziona e perché è strategico per le aziende

- NOC (Network Operations Center): architettura, processi e vantaggi per infrastrutture IT complesse

- Manutenzione predittiva nel settore manifatturiero: come ridurre i fermi macchina e aumentare l’efficienza

- Data breach: cos’è e perché rappresenta un rischio critico per le aziende

- Il machine learning spiegato: cos’è, a cosa serve, perché le aziende devono sfruttare questa tecnologia

- Digitalizzazione aziendale: guida per PMI che vogliono crescere

- Come e perché inserire un Agente AI in azienda

- Meglio usare NPU o GPU quando si lavora con l’intelligenza artificiale?

- Troubleshooting: perché è fondamentale e come migliora l’efficienza IT in azienda

- Cos’è il Site Survey, a cosa serve e perché è fondamentale per una rete Wi-Fi aziendale efficiente

- Cosa fa il sistemista informatico, perché è importante e come si intraprende questa professione

- Amministratore di sistema: competenze, responsabilità e scelte aziendali