Centinaia di migliaia gli accessi a Internet ogni giorno. Milioni di utenti accedono allo sconfinato universo digitale mediante i più noti browser web del mondo: Google, Safari, Bing, Firefox. Essi rappresentano i portali d’ingresso all’immenso panorama di informazioni, video e pagine web offerti gratuitamente.

Nell’indeterminato mare di Internet, molti utenti si muovono e si perdono viaggiando all’interno di SERP e risultati web tra i più disparati. Ma, oltre ai classici browser e siti web, esiste un universo sommerso: il deep web. Questo insieme di contenuti, pur essendo presente sul web, non è indicizzato dai motori di ricerca classici: possono essere trovati, infatti, attraverso canali differenti.

Esiste tutt’oggi molta confusione riguardo il deep web, troppo spesso associato al dark web: i due universi, in realtà, non possono essere paragonabili e sarebbe scorretto utilizzarli in modo intercambiabile. Non si tratta di sinonimi, infatti, essendo due diversi territori dell’infinito mondo digitale. Cos’è il deep web e perché si differenzia dal dark web?

Tra questi due strati profondi di Internet si celano numerosi pericoli collegati al cyber risk. Di cosa si tratta e quali pericoli si corrono navigando sul deep web e sul dark web? Scopriamo tutte le informazioni utili per una navigazione consapevole, che possa garantire massima sicurezza.

Indice dei contenuti

Che cos’è il deep web

Il cosiddetto web sommerso, ovvero il deep web, è un insieme di contenuti e risorse web non indicizzate dai tradizionali motori di ricerca, quali Bing, Yahoo! e Google. Questi contenuti e siti risultano raggiungibili dall’utente, ma è maggiormente complicato accedervi per un utente comune. Il web profondo, infatti, offre un accesso in incognito all’utente: i suoi movimenti non possono essere analizzati in quanto protetti dall’anonimato.

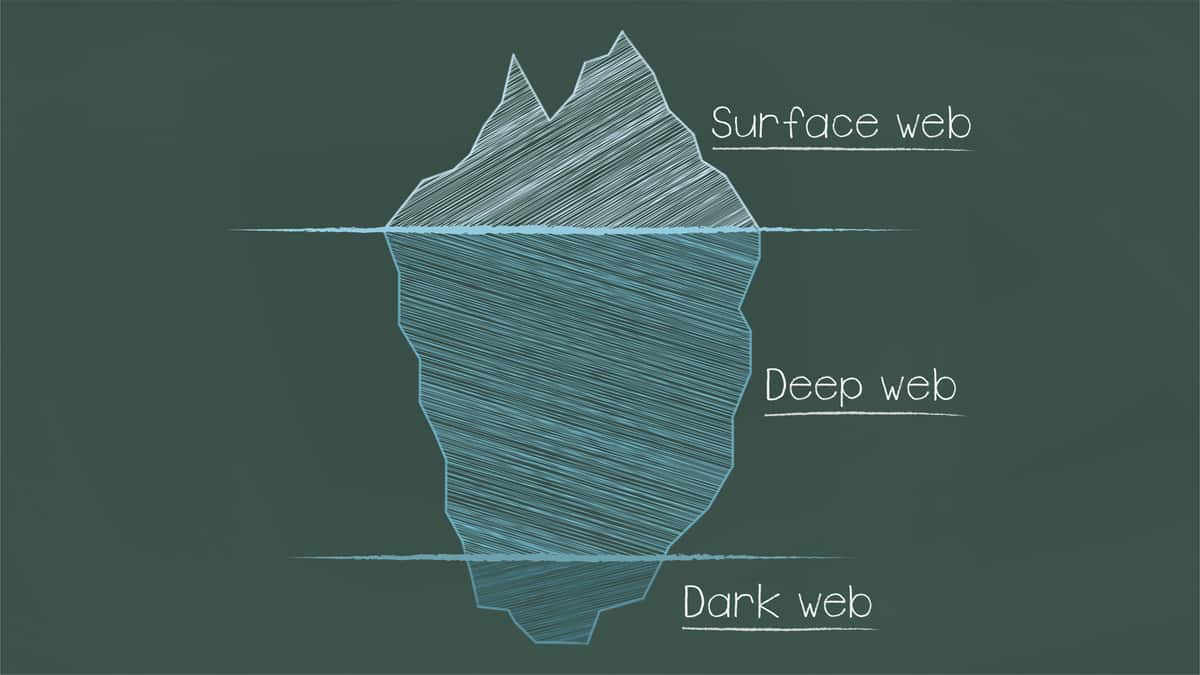

Generalmente si utilizza la metafora dell’iceberg per comprendere il livello di immersione all’interno dello sconfinato universo web: la punta, visibile a qualsiasi utente medio, è denominata surface web, ovvero il web accessibile. Trattasi di tutte le risorse indicizzate dai classici motori di ricerca.

Più in basso, al di sotto della punta dell’iceberg, troviamo il deep web, il web sommerso. Secondo una ricerca effettuata da Bright Planet, il web è formato da oltre 18 milioni di GB, da oltre 550 miliardi di documenti. Google, però, esegue l’indicizzazione solo di 2 miliardi di queste risorse: meno dell’1% dei contenuti disponibili sul web. La rimanente percentuale risiede all’interno di due territori molto differenti tra loro: il deep web e il dark web.

Differenza tra dark web e deep web

Il web “invisibile” comprende uno sconfinato universo di risorse: trattasi di contenuti che possono essere volontariamente o meno nascosti, rimanendo sempre invisibili e irraggiungibili ai crawler dei motori di ricerca.

Spesso si fa confusione tra deep web e dark web: non si tratta di sinonimi, in quanto all’interno del deep web si nasconde il dark web. Quest’ultimo comprende contenuti e risorse che hanno subito uno specifico processo di anonimizzazione del tutto volontario.

All’interno del dark web, la rete oscura di Internet, si celano tutti i contenuti presenti nelle darknet, le reti virtuali private. Per accedere a queste reti virtuali private occorre predisporre particolari configurazioni di rete o utilizzare determinati software.

Mentre si parla di deep web quando si intendono delle semplici pagine non indicizzate dai classici motori di ricerca, si fa riferimento alle darknet quando si accede a pagine che, oltre a non essere indicizzate, sono spesso coinvolte in attività illegali: crimini informatici, compravendita di beni o servizi non leciti. Il dark web si configura come un sottoinsieme del deep web, ed è lo strato più profondo e sommerso dell’iceberg.

Accedere al deep web è possibile qualora si conoscano gli indirizzi web delle pagine interessate, indirizzi che possono essere reperiti anche mediante altri siti presenti nel deep web. Le pagine del dark web, invece, vengono volontariamente tenute segrete e spesso vengono utilizzate per:

- richiedere e ottenere pagamenti in criptovalute o criptomonete, in particolare i Bitcoin. Gli hacker di tutto il mondo utilizzano il dark web per richiedere e ottenere il pagamento di un riscatto. I dati trafugati mediante attacchi informatici, soprattutto ransomware, vengono ceduti sul riscatto sfruttando il canale offerto dal dark web;

- condividere file illegali, come contenuti piratati o contraffatti;

- compiere crimini informatici, soprattutto frodi e hacking;

- vendere prodotti illegali;

- diffondere notizie riservate;

- reclutare adepti per organizzazioni terroristiche;

- diffondere materiale pedo-pornografico;

- aggirare la censura di Internet, superare i firewall e i sistemi di filtraggio dei contenuti.

L’essenza oscura del dark web risiede nel black market, il mercato proibito grazie al quale è possibile acquistare prodotti e servizi illegali: medicinali, sostanze stupefacenti, carte di credito clonate, malware, dati trafugati, documenti di identità falsi, e-mail riservate, ricerche di mercato tenute segrete e persino armi.

Le minacce del dark web sono numerose, in quanto è proprio all’interno di questo territorio oscuro che i cybercriminali trovano gli strumenti utili per effettuare un attacco informatico: keylogger, ransomware, botnet e phishing.

Deep web: come accedere

Accedere al deep web non è una pratica illegale di per sé, nonostante possa nascondere numerosi lati oscuri, anche dal punto di vista della sicurezza. Per poter accedere alle risorse presenti nel deep web, occorre conoscere l’URL specifico della pagina alla quale si vuole accedere. Oppure si può utilizzare una directory contenente link ed estremi per raggiungere file, documenti e contenuti presenti nel deep web. Queste directory forniscono una vera e propria mappa del web sommerso.

Nascoste nel web sommerso ci sono anche pagine ad accesso limitato e risorse di private web alle quali è possibile accedere mediante iscrizione, talvolta soggette a un paywall. Il deep web comprende anche directory e archivi di vecchi siti web, non più accessibili, oppure software riservati e contenuti dalla natura peer-to-peer.

All’interno del deep web è possibile trovare servizi e-mail, piattaforme social private, siti aziendali privati, servizi a sottoscrizione e online banking. L’undernet, ovvero la superficie nascosta alla surface net classica, è molto più popolata di quanto ci si possa immaginare.

Molte persone considerano il deep web l’unico luogo presente in rete all’interno del quale esiste, ancora, lo spirito anarchico che contraddistingueva Internet nei suoi primi anni di vita. La filosofia di questa infrastruttura, infatti, mira a garantire totale libertà all’utente, rendendo la sua navigazione anonima.

I motori di ricerca propongono, tra i risultati più pertinenti alla query dell’utente, una visione parziale della rete. Il deep web, invece, consente un’esperienza di navigazione personalizzata, garantendo un percorso ad hoc e scevro delle imposizioni connesse ai motori di ricerca del surface web.

Deep web: pericoli e rischi

Il deep web garantisce un livello di rischio limitato, in quanto è possibile accedere a siti internet e contenuti non indicizzati dai classici motori di ricerca. Pur essendo piuttosto sicuro, il deep web è comunque l’universo web all’interno del quale vivono e agiscono i cybercriminali. Pertanto, l’utente medio potrebbe correre maggiori rischi (di truffa, di scaricare malware o di cadere in qualche altra trappola) di un utente più consapevole e informato.

Molto più pericoloso risulta l’accesso al dark web: gli utenti inesperti sono, infatti, molto più esposti a una serie di rischi che potrebbero compromettere i sistemi, andando a creare danni anche piuttosto seri. I rischi connessi al dark web sono i seguenti:

- possibilità di scaricare un file compromesso, che una volta presente all’interno del pc danneggia la rete e i device. Il file in questione si rivelerà essere un virus;

- entrare su siti ritenuti illegali. Ciò potrebbe comportare un serio rischio di rimanere invischiati in un processo penale;

- essere adescati da sconosciuti, mediante sofisticate tecniche di ingegneria sociale, per poi essere soggetti a un attacco hacker;

- accedere a video e immagini dalla violenza inaudita, rimanendo scioccati;

- diventare dipendenti dal dark web;

- rivelare informazioni e dati sensibili che potrebbero essere utilizzati per scopi malevoli da un cybercriminale.

Cosa si trova nel deep web?

Per quale motivo i contenuti presenti nel deep web rimangono invisibili agli spider dei motori di ricerca classici? I motivi possono essere tanti, molto spesso legati alla volontà di celare la risorsa o di rendere impossibili le operazioni di tracciamento relative alle attività ad essa associate.

Nel deep web è possibile trovare:

- pagine dinamiche generate periodicamente dal server;

- script, ovvero risorse accessibili solo mediante link in Flash o JavaScript;

- contextual website, ovvero pagine che cambiano ogni volta sulla base degli accessi eseguiti. Il contenuto di tali pagine viene generato al momento dal server;

- pagine non collegate a nessun’altra pagina web;

- risorse non in HTML, file multimediali e archivi di linguaggi non supportati dai classici browser, contenuti non di testo come archivi Usenet, documenti scritti in linguaggio non HTML (soprattutto quelli non collegati a tag testuali);

- pagine e contenuti nuovi, creati da pochissimo e che quindi non hanno ancora subito il processo di indicizzazione nel surface web;

- pagine ad accesso ristretto, in particolare siti che impongono una registrazione oppure che limitano l’accesso alle pagine;

- software. Tor, ad esempio, permette all’utente di accedere in anonimato a siti che utilizzano il suffisso .onion. l2P (software libero e open source) viene utilizzato per creare reti anonime mediante le quali scambiare dati protetti da diversi livelli di crittografia;

- contenuti banditi dai browser classici perché illegali. Snuff, siti pedo-pornografici, siti sottoposti a censura governativa, siti di warez e malware o siti dediti al commercio/produzione illegale di armi o droga.

Quali sono i siti del dark web?

Immettersi nel dark web non è affare per tutti: per avere accesso a queste particolari risorse, occorre sfruttare particolari configurazioni. Le darknet più comuni e diffuse sono:

- l2P;

- Tor;

- Freenet.

Non è possibile accedere al dark web attraverso i classici browser, ma occorrono strumenti appositi. Entrare nel dark web non è illegale, a meno che non si effettui l’accesso con lo scopo di compiere atti illeciti.

I siti più utilizzati presenti nel dark web sono:

- Daniel;

- ProPublica;

- Hidden Answers;

- Ahmia;

- ZeroBin;

- Tunnels;

- Comic Book Library;

- Imperial Library;

- Tor Metrics.

Articoli

- Cos’è l’Internet of Things (IoT)? Ecco come funziona e perché è strategico per le aziende

- NOC (Network Operations Center): architettura, processi e vantaggi per infrastrutture IT complesse

- Manutenzione predittiva nel settore manifatturiero: come ridurre i fermi macchina e aumentare l’efficienza

- Data breach: cos’è e perché rappresenta un rischio critico per le aziende

- Il machine learning spiegato: cos’è, a cosa serve, perché le aziende devono sfruttare questa tecnologia

- Digitalizzazione aziendale: guida per PMI che vogliono crescere

- Come e perché inserire un Agente AI in azienda

- Meglio usare NPU o GPU quando si lavora con l’intelligenza artificiale?

- Troubleshooting: perché è fondamentale e come migliora l’efficienza IT in azienda

- Cos’è il Site Survey, a cosa serve e perché è fondamentale per una rete Wi-Fi aziendale efficiente

- Cosa fa il sistemista informatico, perché è importante e come si intraprende questa professione

- Amministratore di sistema: competenze, responsabilità e scelte aziendali